Mailsafe notre logiciel anti-ransomware pour votre entreprise

Notre solution Mailsafe bloque les ransomwares avant qu’ils n’atteignent votre messagerie

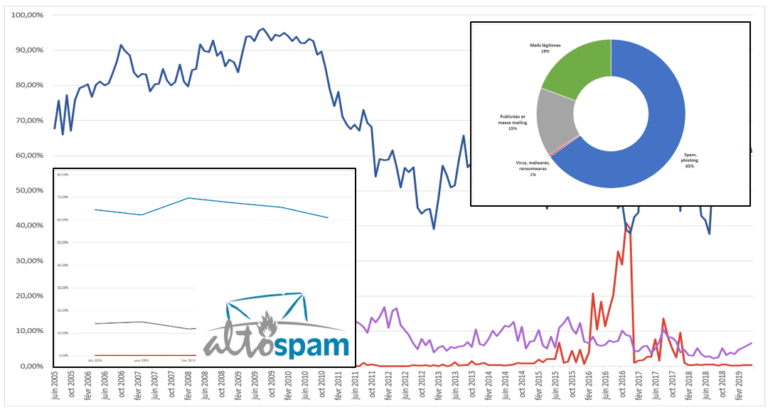

La réception d’e-mails malveillants représente le point de départ de plus de 90 % des attaques ciblées. Le ransomware est une forme spécifique de malware qui vise à chiffrer les données sensibles d’un système ou à le verrouiller complètement, empêchant ainsi l’accès aux fichiers ou aux fonctionnalités du système. Une fois que les données sont chiffrées ou que le système est verrouillé, les attaquants demandent une rançon pour fournir la clé de déchiffrement ou la solution permettant de restaurer l’accès aux données ou au système. Le ransomware est principalement motivé par des gains financiers. Il peut être propagé via des e-mails de phishing, des sites web compromis, des téléchargements malveillants, des vulnérabilités logicielles.

Une attaque de ransomware passe presque toujours par un ver qui infecte un système afin de permettre le téléchargement et l’installation du ransomware lui-même (trop facilement détecté s’il est livré directement). Protéger ses données et son entreprise avec un anti-ransomware est incontournable.

Qu’est ce qu’un malware polymorphe?

Les malwares les plus avancés possèdent la capacité de s’adapter à leur environnement, ce qui leur permet de rester inactifs/dormants, de modifier leur code et même de se transformer en de nouvelles formes. Un malware polymorphe est capable de modifier son code et ses caractéristiques à chaque infection. Contrairement aux malwares traditionnels qui utilisent un code malveillant statique, les malwares polymorphes utilisent des techniques de transformation pour se métamorphoser et échapper à la détection par les logiciels de sécurité classiques. Ce qui les rend particulièrement dangereux et difficiles à détecter.

Lorsqu’un système informatique est infecté par un malware polymorphe, celui-ci se modifie en créant des variantes avec des signatures et des empreintes différentes. Chaque exemplaire du malware peut donc avoir une apparence différente, ce qui rend plus difficile pour les logiciels antivirus traditionnels de le reconnaître et de le détecter. Ces transformations sont effectuées automatiquement par le malware à chaque fois qu’il se propage ou qu’il s’exécute.

Notre anti-ransomware, Mailsafe offre une protection contre les malwares et les ransomwares les plus sophistiqués. Grâce à notre logiciel anti-malware et anti-ransomware, vous pouvez bloquer efficacement ces menaces évoluées.

Il existe une variété de souches de ransomwares, chacune avec son propre degré de sophistication et de dangerosité. Parmi les ransomwares les plus connus et considérés comme les plus dangereux, on trouve Ryuk, Locky, Emotet, Cryptowall, Petya et Cerber. Toutes ces souches déclenchent l’affichage d’une demande de rançon sur l’écran de l’utilisateur lors de leur exécution. Cette demande comprend généralement un message menaçant et les instructions pour effectuer le paiement.

Comment notre logiciel anti-ransomware, Mailsafe protège votre entreprise des attaques par ransomware sophistiquées?

Notre logiciel anti-ransomware permet de bloquer efficacement les menaces connues, mais également les menaces inconnues. La solution anti-malware et anti-ransomware Mailsafe d’Altospam s’appuie sur une technologie propriétaire basée sur l’IA afin de détecter des messages et comportements malveillants. Altospam vous aide à prévenir les ransomwares véhiculés par les emails tout en protégeant les systèmes de messagerie et les utilisateurs contre les temps d’arrêt et les pertes de données. Notre logiciel anti-ransomware combine l’analyse comportementale avec l’inspection continue et automatisée des liens et des pièces jointes afin d’anticiper et de prévenir les attaques futures et nouvelles menaces.

Notre anti-ransomware (Mailsafe) s’appuie sur des moteurs de détection sophistiqués pour identifier les menaces et les arrêter avant qu’elles ne s’exécutent.

L’analyse heuristique et l’analyse comportementale permettent de détecter et identifier les e-mails contenant des ransomwares connus ou inconnus (polymorphes). En combinant l’analyse heuristique et l’analyse comportementale, Mailsafe d’Altospam détecte les ransomwares de manière plus efficace. Cette combinaison offre une meilleure protection contre les nouvelles variantes de ransomwares et contribue à renforcer la sécurité des systèmes informatiques.

Analyse heuristique

L’analyse heuristique consiste à examiner les e-mails et les pièces jointes à l’aide d’un ensemble de règles prédéfinies. L’analyse heuristique recherche des indicateurs spécifiques et des schémas connus. Ces règles sont conçues pour détecter des schémas, des comportements ou des caractéristiques potentiellement malveillants (à la recherche d’anomalies, telles que des fichiers exécutables, du code suspect, des macros ou des URL malveillantes). Par exemple, elles peuvent rechercher des mots-clés spécifiques associés aux ransomwares, des formats de fichier suspects ou des scripts malveillants. L’analyse heuristique est continuellement améliorée et mise à jour pour tenir compte des nouvelles variantes de ransomwares et des techniques d’évasion.

Analyse comportementale

L’analyse comportementale utilise des techniques basées sur l’intelligence artificielle pour examiner le comportement des e-mails et des pièces jointes. Elle cherche des anomalies et des schémas de comportement malveillants plutôt que de se concentrer sur des signatures spécifiques de ransomwares. L’analyse comportementale est capable de détecter de nouvelles variantes de ransomwares et d’adaptations de leur code, car elle se concentre sur les actions et les comportements malveillants plutôt que sur les caractéristiques spécifiques d’un logiciel malveillant connu. L’analyse comportementale est capable de détecter les ransomwares basés sur leur comportement malveillant, même s’ils utilisent des techniques d’évitement ou des codes polymorphes pour masquer leur présence.

Mailsafe protège également des menaces suivantes

Anti-phishing

Nos algorithmes effectuent des analyses comportementales, contextuelles et visuelles des emails et urls afin d’identifier les attaques de phishing.

Anti- Spear-phishing

Nos algorithmes de détection des anomalies et d’analyse sémantique décèlent les tentatives d’usurpation et les schémas malveillants dans les emails de phishing.

Anti-malware | Anti-virus

Notre solution intègre 6 antivirus agissant en complément des filtres antispam ainsi que 4 technologies novatrices de détection de virus inconnus.

Anti-spam

Notre solution bloque les spams avant leur arrivée sur votre serveur de messagerie, et avant qu’ils n’atteignent les boîtes aux lettres de vos employés. Mailsafe lutte contre les faux positifs et en assure un taux proche de zéro.

Des milliers de DSI, RSSI et Responsables Informatiques ont déjà choisi Altospam

De nouvelles attaques par ransomware de plus en plus sophistiquées sont lancées par les pirates informatiques. Notre logiciel anti-ransomware Mailsafe détecte et bloque les menaces de phishing, spear-phishing, malware, virus, ransomware et spam en temps réel.

Tester gratuitement

Essai gratuit 15 jours: testez nos solutions de protection de la messagerie: anti-ransomware, anti-malware, anti-phishing, anti-spam pour découvrir les tentatives d’intrusions dans vos boîtes mails.

Réserver une démo

Notre solution de protection des emails vous aide à prévenir les menaces de phishing, ransomware, spear phishing, malware, spam et virus. Réservez un créneau avec un expert cyber pour une démonstration personnalisée.

Demander un devis

Nos tarifs s’adaptent à votre activité et à votre taille. Demandez-nous un devis personnalisé en fonction des besoins de votre entreprise.

Comment protéger votre messagerie professionnelle contre les ransomwares ?

-

Comment lutter efficacement contre les ransomwares polymorphes ?

Pour lutter efficacement contre les ransomwares polymorphes, capables de modifier leur code en fonction de leur environnement, voici quelques mesures clés: :

- Solutions de sécurité avancées : Utilisez des solutions de sécurité comme Mailsafe qui intègrent des techniques d’analyse heuristique et comportementale avancées. Ces solutions sont conçues pour détecter les ransomwares polymorphes en analysant les comportements malveillants et les schémas d’activité suspects plutôt que de se fier uniquement à des signatures spécifiques. Elles sont capables de détecter les variants de ransomwares inconnus en se concentrant sur leur comportement malveillant plutôt que sur des caractéristiques spécifiques du code.

- Mises à jour régulières : Assurez-vous de maintenir tous les systèmes d’exploitation, logiciels et applications à jour en installant les dernières mises à jour et correctifs de sécurité. Les ransomwares polymorphes exploitent souvent des vulnérabilités connues pour pénétrer dans les systèmes. Les mises à jour régulières aident à combler ces failles de sécurité et à réduire les risques d’infection par des ransomwares.

- Sensibilisation et formation continue : Sensibilisez régulièrement les employés aux menaces des ransomwares et fournissez une formation sur les meilleures pratiques en matière de sécurité informatique. Les utilisateurs doivent être conscients des risques liés aux ransomwares polymorphes et des techniques d’ingénierie sociale utilisées pour les propager, afin d’éviter les comportements à risque tels que le téléchargement de pièces jointes ou l’ouverture de liens suspects.

- Pare-feu et filtrage des e-mails : Configurez et maintenez un pare-feu robuste pour surveiller le trafic réseau et bloquer les connexions non autorisées. Utilisez également des filtres d’e-mails pour détecter et bloquer les e-mails malveillants contenant des pièces jointes ou des liens infectés par des ransomwares polymorphes.

- Sauvegardes régulières et stockage hors ligne : Effectuez des sauvegardes régulières de toutes les données critiques et stockez-les hors ligne ou dans un environnement sécurisé. En cas d’infection par un ransomware polymorphe, disposer de sauvegardes à jour permet de restaurer les données sans avoir à payer la rançon.

- Surveillance et détection proactive : Mettez en place des outils de surveillance et de détection proactive des activités anormales sur le réseau et les systèmes. L’analyse comportementale, l’inspection approfondie des paquets (DPI) et l’utilisation de technologies d’apprentissage automatique peuvent aider à identifier les comportements caractéristiques des ransomwares polymorphes et à les bloquer rapidement.

En combinant ces mesures, les organisations peuvent renforcer leur résilience face aux ransomwares polymorphes et réduire les risques d’infection. Il est également essentiel de maintenir une approche proactive et de rester à jour sur les dernières tendances et techniques utilisées par les attaquants.

-

Pourquoi l'email est le principal canal d'attaque de ransomware ?

L’e-mail est le principal canal d’attaque de ransomwares pour plusieurs raisons :

- Ubiquité : L’e-mail est un moyen de communication universel largement utilisé dans les environnements professionnels. Cela offre aux attaquants une vaste surface d’attaque potentielle.

- Ingénierie sociale : Les attaques de ransomwares via e-mail reposent souvent sur des techniques d’ingénierie sociale pour tromper les utilisateurs. Les attaquants peuvent se faire passer pour des entités de confiance, comme des collègues, des institutions financières afin de convaincre les utilisateurs d’ouvrir des pièces jointes infectées ou de cliquer sur des liens malveillants.

- Pièces jointes malveillantes : Les e-mails de phishing contiennent souvent des pièces jointes infectées par des ransomwares. Ces pièces jointes peuvent être dissimulées sous différents formats, tels que des documents Microsoft Office, des fichiers PDF ou des archives compressées, et peuvent contenir des scripts ou des macros malveillants qui lancent l’infection une fois ouverts.

- Liens malveillants : Les e-mails de phishing peuvent également contenir des liens vers des sites web malveillants qui téléchargent automatiquement des ransomwares sur l’ordinateur de la victime. Ces liens peuvent être masqués sous des apparences légitimes, ce qui rend difficile leur détection par les utilisateurs.

- Diffusion en masse : Les attaquants peuvent envoyer des e-mails de phishing contenant des ransomwares à de nombreuses personnes en même temps, dans l’espoir qu’un certain nombre d’entre elles tombent dans le piège. Cette approche de diffusion en masse augmente les chances de succès de l’attaque.

- Techniques d’évasion : Les attaquants utilisent des techniques d’évasion pour contourner les mesures de sécurité traditionnelles. Cela inclut l’utilisation de codes obfusqués ou polymorphes pour échapper à la détection des filtres d’e-mails et des antivirus, rendant les ransomwares plus difficiles à détecter.

Il est donc essentiel de mettre en place des mesures de protection appropriées, telles que des solutions de filtrage d’e-mails (anti-ransomware, anti-malware, anti-spam, anti-phishing) comme Mailsafe, des solutions de sécurité avancées et une sensibilisation régulière des utilisateurs, pour atténuer les risques associés aux ransomwares distribués par e-mail.

-

Quelles sont les conséquences d'une attaque par ransomware?

Les ransomwares représentent la forme de cyberattaque la plus coûteuse pour les entreprises en raison des conséquences financières et opérationnelles qu’ils entraînent. Voici certaines conséquences:

- Chiffrage des données : Les ransomwares sont conçus pour chiffrer les données sensibles et les fichiers critiques de l’entreprise, rendant ainsi leur accès impossible sans la clé de déchiffrement appropriée. Cela peut paralyser les opérations commerciales, empêcher l’accès aux informations vitales et entraîner des perturbations importantes.

- Demande de rançon : Les attaquants exigent généralement une rançon pour fournir la clé de déchiffrement et restaurer l’accès aux données. Le montant de la rançon peut varier considérablement, allant de quelques centaines à plusieurs millions de dollars, selon la taille et la valeur de l’entreprise ciblée. Le paiement de la rançon peut avoir un impact financier important sur l’entreprise et ne garantit pas toujours la récupération totale des données.

- Perturbation des opérations : Les ransomwares peuvent provoquer une perturbation majeure des opérations commerciales, entraînant une perte de productivité et des retards dans la prestation de services. Les systèmes informatiques peuvent être inaccessibles pendant une période prolongée, ce qui peut avoir un impact négatif sur la satisfaction des clients, les partenariats commerciaux et la réputation de l’entreprise.

- Coûts de remédiation : La remédiation après une attaque de ransomware peut entraîner des coûts considérables. Cela peut inclure l’engagement de spécialistes en sécurité informatique pour évaluer et réparer les systèmes compromis, l’investissement dans des solutions de sécurité supplémentaires, la récupération des données à partir de sauvegardes, ainsi que la notification des parties concernées et les mesures de conformité nécessaires.

- Perte de données : Dans certains cas, même après le paiement de la rançon, il n’y a aucune garantie que les données seront entièrement récupérées. Les attaquants peuvent ne pas tenir leur promesse ou les données peuvent être endommagées lors du processus de déchiffrement. Cela peut entraîner une perte permanente de données précieuses, telles que des informations clients, des données financières ou des propriétés intellectuelles.

- Impact sur la réputation : Les attaques de ransomware peuvent également avoir un impact significatif sur la réputation d’une entreprise. Les clients et les partenaires commerciaux peuvent perdre confiance dans l’entreprise en raison de la compromission des données et de l’incapacité à assurer la protection de leurs informations. Cela peut entraîner une perte de clients, des litiges et des difficultés à reconstruire la confiance sur le long terme.

Il est essentiel pour les entreprises de mettre en place des mesures de prévention, telles que des solutions de sécurité efficaces (anti-ransomware, anti-malware, anti-phishing), des sauvegardes régulières des données, une sensibilisation et une formation des employés, ainsi qu’une gestion efficace des correctifs et des mises à jour pour réduire les risques liés aux ransomwares.

-

Comment choisir une solution de protection des emails contre les ransomwares connus et inconnus ?

Pour choisir une solution de protection des e-mails contre les ransomwares connus et inconnus, voici quelques points clés à prendre en compte :

- Analyse heuristique et comportementale avancée : Assurez-vous que la solution de protection des e-mails intègre des techniques d’analyse heuristique et comportementale avancées comme celle de Mailsafe. Ces techniques permettent de détecter les ransomwares connus et inconnus en analysant les comportements malveillants et les schémas d’activité suspects plutôt que de se fier uniquement à des signatures spécifiques. Cela garantit une protection contre les variants de ransomwares qui n’ont pas encore été identifiés.

- Intelligence artificielle et apprentissage automatique : Vérifiez si la solution utilise des technologies d’intelligence artificielle (IA) et d’apprentissage automatique pour améliorer la détection des ransomwares. L’IA peut aider à identifier les modèles et les comportements malveillants dans les e-mails, tandis que l’apprentissage automatique permet à la solution de s’adapter et d’améliorer ses capacités de détection au fil du temps.

- Intégration avec des bases de données de réputation : Assurez-vous que la solution de protection des e-mails s’intègre à des bases de données de réputation connues pour détecter les ransomwares connus. Ces bases de données fournissent des informations sur les fichiers et les liens malveillants déjà répertoriés, ce qui permet d’identifier rapidement les menaces connues.

- Capacité de détection proactive : Vérifiez si la solution est capable de détecter les comportements suspects et les indicateurs précurseurs des ransomwares, même en l’absence de signatures spécifiques. La détection proactive permet d’anticiper les nouvelles variantes de ransomwares et de les bloquer avant qu’ils ne puissent causer des dommages.

- Filtrage des liens et des pièces jointes : Assurez-vous que la solution de protection des e-mails offre un filtrage efficace des liens malveillants et des pièces jointes infectées. Elle devrait être capable de scanner les pièces jointes à la recherche de codes malveillants, de macros dangereuses et d’autres indicateurs de ransomwares.

- Rapports et analyses détaillés : Vérifiez si la solution fournit des rapports et des analyses détaillés sur les tentatives d’attaque de ransomwares. Ces informations sont essentielles pour évaluer l’efficacité de la protection, analyser les tendances des attaques et prendre des mesures correctives.

- Facilité d’intégration et d’administration : Assurez-vous que la solution de protection des e-mails est facile à intégrer dans votre infrastructure existante et à administrer. Elle devrait offrir une gestion centralisée, des mises à jour régulières et une interface conviviale pour faciliter la configuration et le suivi.

Il est également recommandé de lire les avis et les retours d’expérience des autres utilisateurs, de demander des démonstrations et de mener des évaluations de produits pour prendre une décision éclairée. La solution choisie doit répondre aux besoins spécifiques de votre organisation en termes de sécurité, de performance et de compatibilité avec votre environnement informatique.