Et si vous testiez les solutions d’Altospam?

Des milliers de DSI, RSSI et Responsables Informatiques nous font déjà confiance pour la protection de leur e-mails contre le phishing, spear phishing, ransomware, …

L’intégration d’Altospam à 365 permet d’accroître la sécurité de votre message en ligne 365 grâce à une compatibilité et une complémentarité des deux services comme indiqué dans l’article suivant. Cette procédure vous permet d’optimiser la configuration de Microsoft Exchange Online avec Altospam afin de garantir un traitement pertinent des emails et une interopérabilité optimale des deux systèmes. Cette procédure est en 3 phases : l’activation du filtrage destinataires, le filtrage des connexions et la désactivation du filtrage 365 pour éviter les faux-positifs.

Article mis à jour le 22 janvier 2022

Remarque: Nos clients peuvent se référer à la procédure détaillée accessible ici (après connexion à leur espace de gestion).

Voici la procédure simplifiée pour les autres utilisateurs :

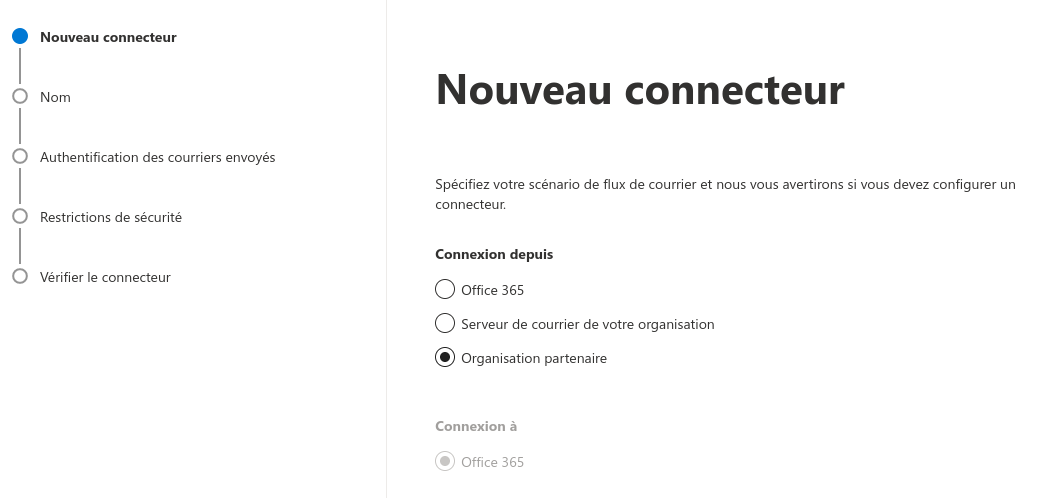

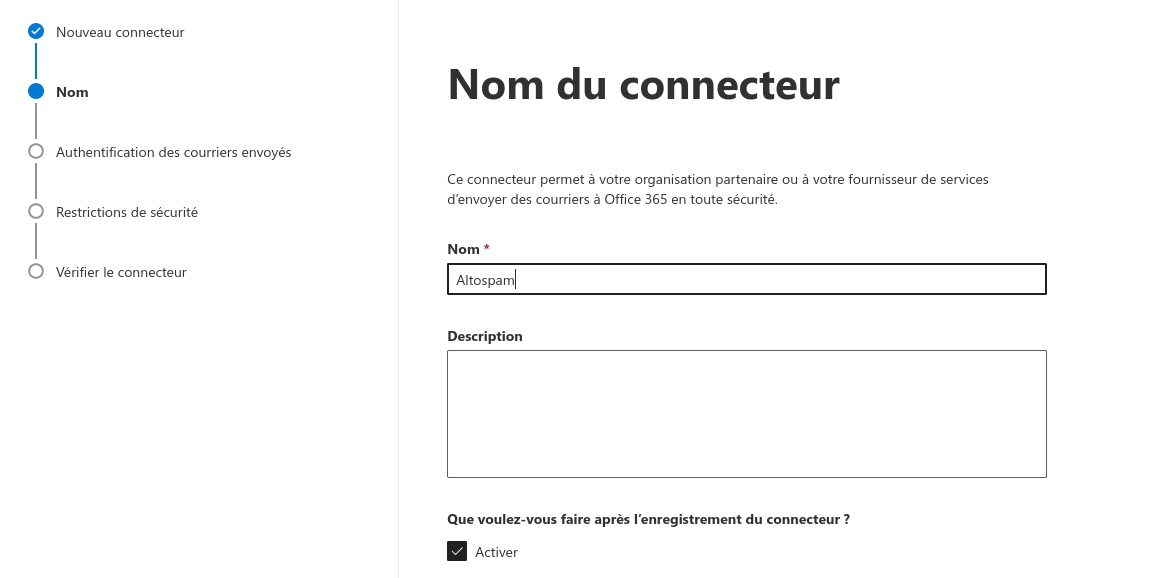

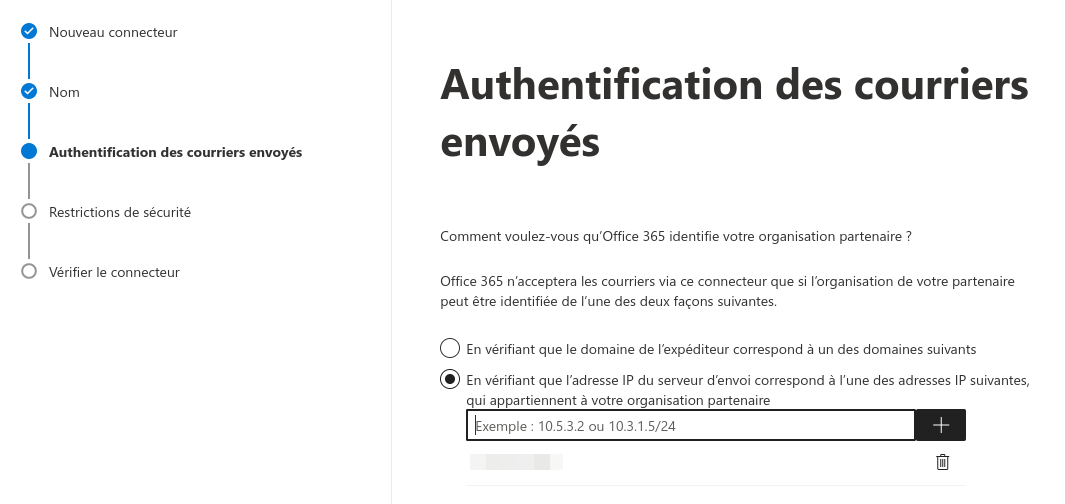

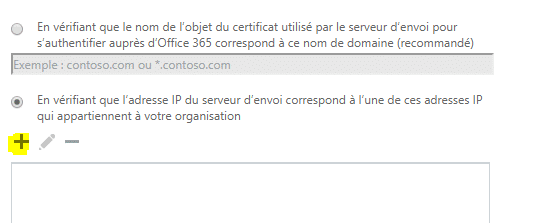

Il est primordial de créer un connecteur Partenaire et d’y ajouter l’adresse IP de vos serveurs MX. Cet ajout permet de s’assurer que les e-mails envoyés depuis les serveurs Altospam ne seront pas bloqués par votre serveur de messagerie.

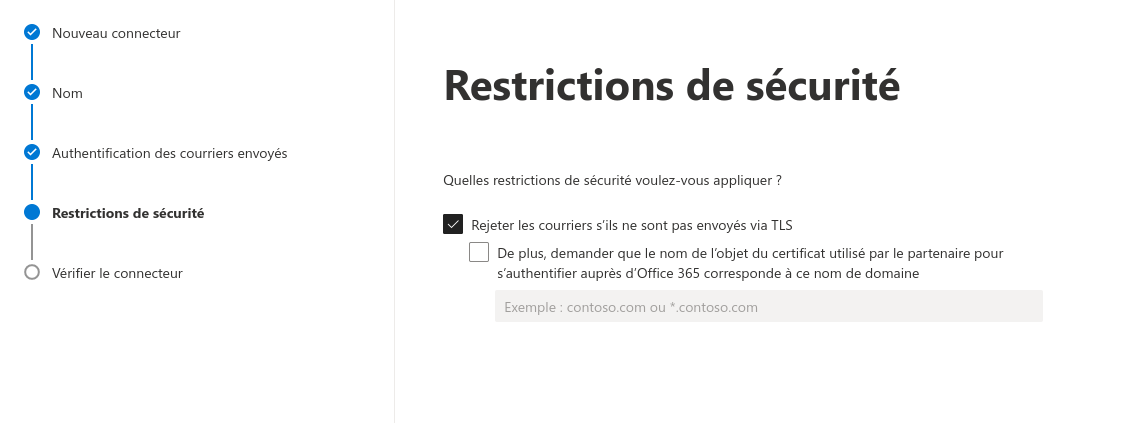

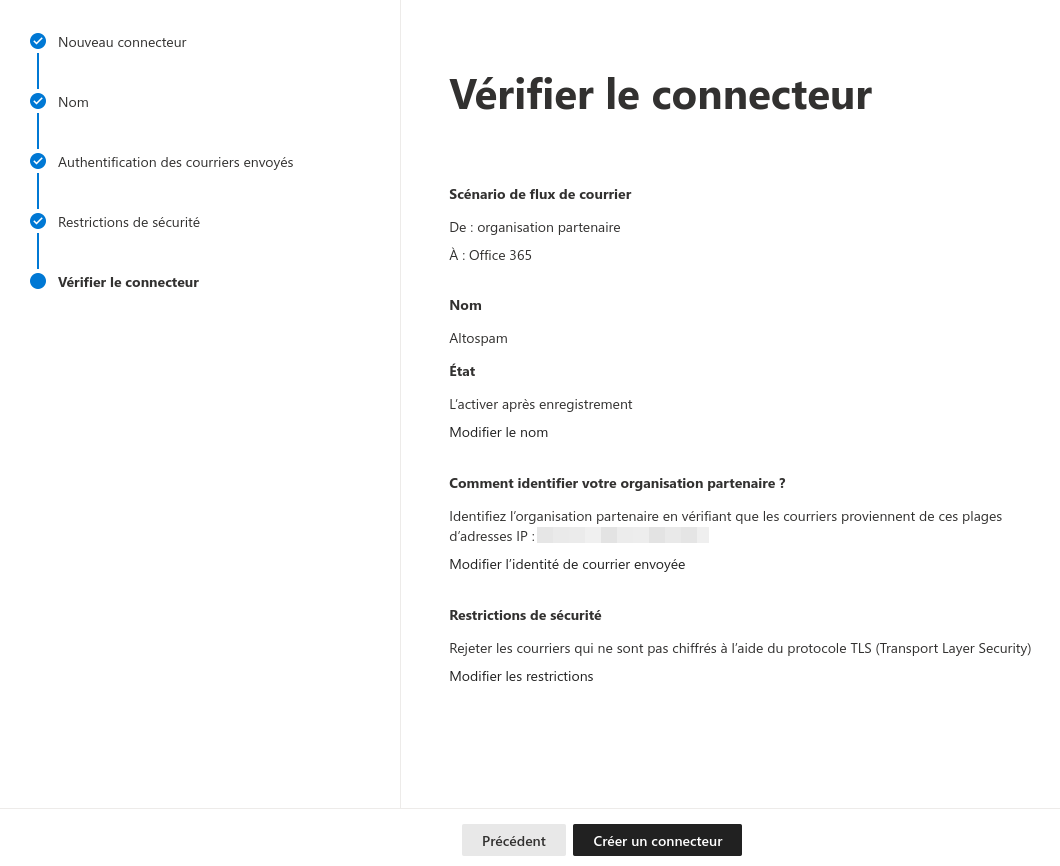

Vérifier que la case Rejeter les courriers s’ils ne sont pas envoyé en TLS est bien cochée, Puis Suivant, Vérifier que l’ensemble des informations soit correct, Puis cliquer sur Créer un connecteur

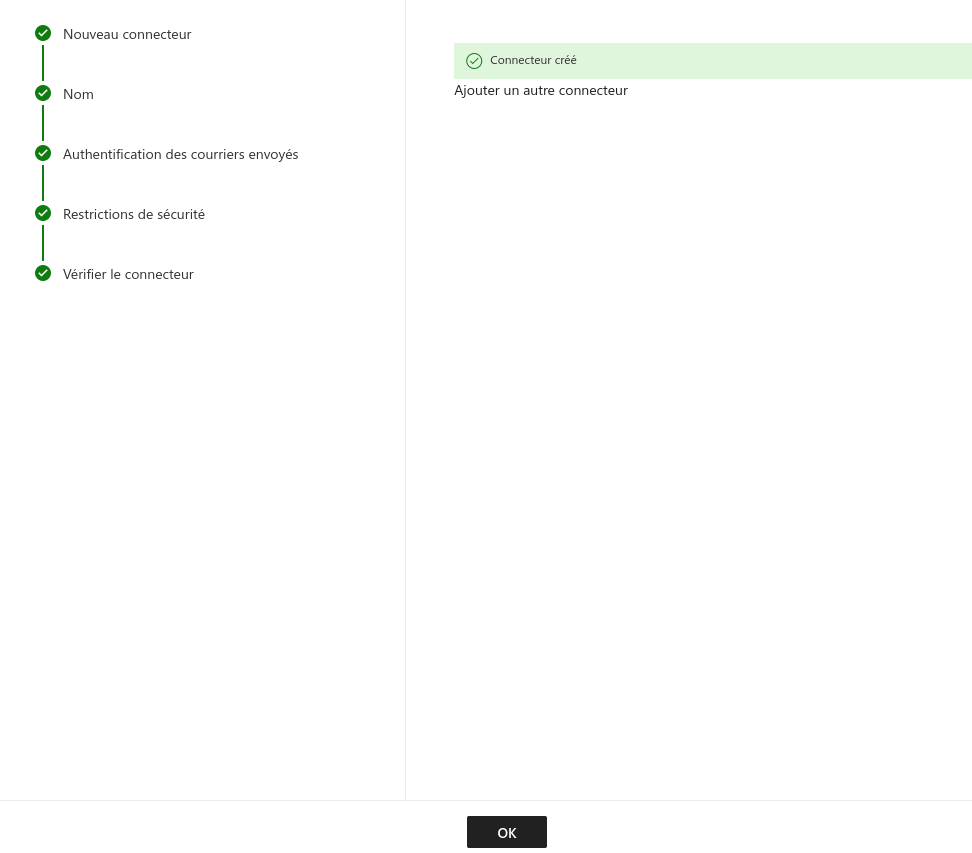

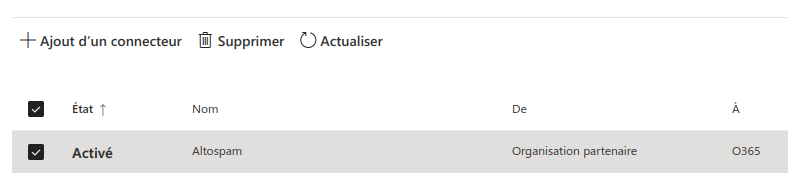

Vérifier que le connecteur est actif, la case à cocher doit être cochée si ce n’est pas le cas, il faut la cocher.

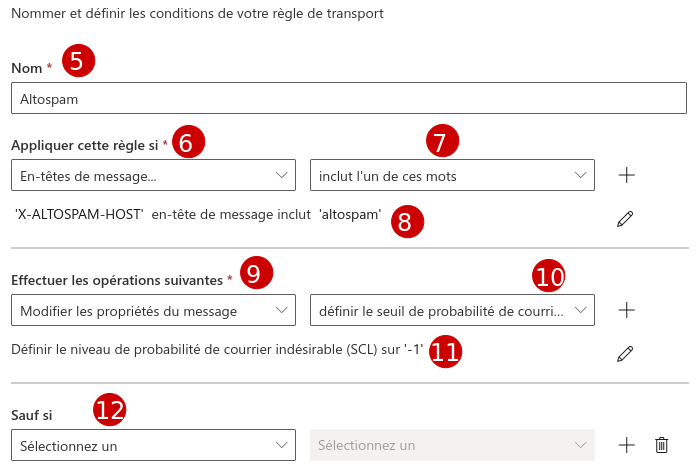

Pour éviter que les e-mails soient placés dans le dossier « courriers indésirables », vous devez suivre la procédure ci-dessous.

Accédez à votre « Centre d’administration Exchange » : https://admin.exchange.microsoft.com/

Nous allons activer le filtrage destinataire sur 365 afin que l’échange des comptes entre Altospam et 365 se déroule parfaitement.

Allez sur l’interface du Centre d’administration Exchange (CAE), puis dans la partie « Flux de messagerie » (1), sélectionnez l’onglet « domaines acceptés » (2). Sélectionnez votre domaine (3) et cliquez l’icône représenté par un crayon (4) et choisissez l’option « fait autorité » (5).

Afin de forcer 365 à autoriser tous les emails venant des serveurs d’Altospam, vous devez ajouter les adresses IP des serveurs Altospam au niveau du « filtre de connexion ».

Les IP des serveurs Altospam peuvent être récupérées via un simple « ping » sur les serveurs MX associés à votre domaine. Vous pouvez aussi les visualiser en utilisant notre outil : https://www.altospam.com/outil/

Allez sur la partie « Protection » (1) et ouvrez l’onglet « Filtre de connexion » (2). Sélectionnez « Default » (3) puis cliquez sur l’icône représenté par un crayon (4). Allez ensuite sur l’onglet « filtrage des connexions » (5). Cliquez sur l’icône + (6) dans la partie adresse IP autorisée (7), et ajoutez les IP des serveurs Altospam (vu ci-dessus).

Pour éviter les faux-positifs générés par Microsoft, il est plus sage de ne pas sérialiser les antispams, donc de désactiver les options de filtrage de 365. Toujours dans la partie « Protection », sélectionnez l’onglet « filtrage du courrier indésirable », faites un double clic sur « Default ». Vous devez vous assurer que les listes rouges et vertes ne soient pas configurées (aucun domaine ou adresse IP ajoutés). Dans la partie « courrier indésirable international » les options de filtrage doivent être décochées. Pour terminer la désactivation du filtrage du courrier indésirable, vérifiez dans « options avancées » que tout est réglé sur Désactivé.

Normalement après avoir fait le nécessaire et suivi les points 1 à 3 de cette procédure, le filtrage destinataire doit être actif et tous les emails devraient parfaitement vous arriver.

——

Si vous avez encore des soucis de réception de vos emails à travers 365 malgré la mise en place de la procédure ci-dessus, merci de lire ce qui suit :

Vous avez toujours des blocages de messages par Microsoft ou des emails qui arrivent comme Courrier indésirable. Nous vous conseillons de mettre en place un connecteur spécifique. Cela est plus puissant qu’un simple whitelistage de nos IP.

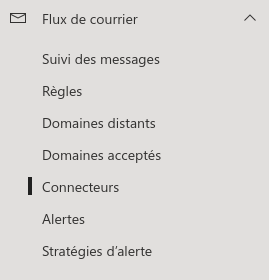

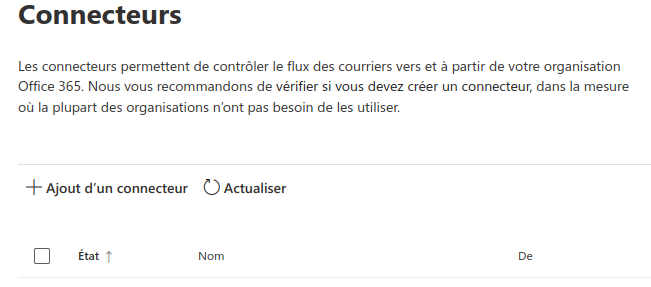

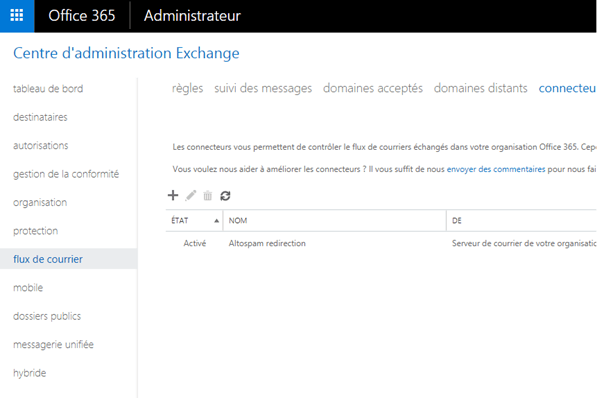

Une fois connecté sur votre interface Office 365, accédez à votre « Centre d’administration Exchange ». Cliquez sur « flux de courrier » dans le menu de gauche, puis sélectionnez l’onglet : « connecteur ».

Si des emails arrivent toujours dans le courrier indésirable (les emails interne par exemple), Microsoft nous a communiqué une solution sous PowerShell pour désactiver la protection d’office 365 en profondeur.

Entrez sur PowerShell depuis votre PC en tant qu’Administrateur (rechercher « Windows PowerShell » ) , puis exécutez la commande suivante :

Set-ExecutionPolicy Unrestricted

Répondez « oui » pour l’ensemble des questions. Puis faites la commande

$UserCredential = Get-Credential

Entrez votre identifiant Admin Office 365 et le mot de passe puis exécutez :

$Session = New-PSSession -ConfigurationName Microsoft.Exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $UserCredential -Authentication Basic -AllowRedirection

Import-PSSession $Session

Get-mailbox | Set-MailboxJunkEmailConfiguration -enabled $false

Vous venez de désactiver les filtres antispam de 365. Si besoin, vous pouvez à nouveau restreindre la stratégie d’exécution :

Set-ExecutionPolicy Restricted

Et si vous testiez les solutions d’Altospam?

Des milliers de DSI, RSSI et Responsables Informatiques nous font déjà confiance pour la protection de leur e-mails contre le phishing, spear phishing, ransomware, …