Et si vous testiez les solutions d’Altospam?

Des milliers de DSI, RSSI et Responsables Informatiques nous font déjà confiance pour la protection de leur e-mails contre le phishing, spear phishing, ransomware, …

Devant l’augmentation des mails usurpant l’identité des expéditeurs ou les demandes de changements de mot de passe d’accès à la messagerie ou de validation de vos informations personnelles, il nous semblait important de vous donner quelques astuces afin de vous prémunir des vols de données privées et d’éviter surtout les FOVI ou arnaques au président.

Pour rappel, quand un mail est envoyé, il est constitué d’une adresse qui envoie le mail : c’est l’adresse de l’enveloppe du mail. Dans un courrier d’entreprise transmis par voie postale, c’est pareil, le tampon de la société ou de l’organisme qui vous adresse le courrier y est apposé mais vous ne savez pas encore qui en est l’auteur. Vous prenez connaissance ensuite de l’adresse de la personne qui vous écrit. Pour reprendre la comparaison avec la lettre postale, l’expéditeur est la personne qui signe la lettre.

Ceci est d’autant plus vrai quand l’émetteur utilise un système d’envoi de mails en masse pour une newsletter ou une publicité.

Si vous êtes client d’Altospam, la plupart de ces emails non sollicités seront rejetés. La solution Altospam intègre justement des filtres spécifiques pour bloquer les FOVI ou les « arnaques au président ».

Prenons un exemple pour expliquer ce point, il sera plus parlant que les termes techniques qui devraient être employés.

Imaginons que vous receviez un mail qui affiche Jean-Paul BELMONDO comme expéditeur qui est chez gmail. Vous le connaissez et vous avez l’habitude d’échanger des mails avec lui sur une adresse en gmail : jean-paul.belmondo@gmail.com .

Dans votre logiciel de messagerie ou votre webmail, l’expéditeur du mail sera affiché sous cette forme « Jean-Paul BELMONDO <jean-paul.belnomdo@gmail.com> ». Êtes-vous certain que ces deux adresses sont les mêmes ? Non, nous avons volontairement interverti le ‘n’ et le ‘m’ du nom de famille.

Autre exemple : jean-michel-blanc@conservation.fr et jean-michel-blanc@conversation.fr. A la première lecture, vous ne voyez pas de différence entre les deux et pourtant là encore une simple inversion de lettres change l’expéditeur du mail et la demande faite par le biais de ce mail devient illégitime. C’est sur ce principe que fonctionne l’arnaque au président ou FOVI.

Comme expliqué au début, l’adresse de l’enveloppe du mail peut être différente de celle qui est affichée dans votre logiciel. C’est grâce à ce principe que les spammeurs vous font croire qu’ils ont piraté votre adresse mail : ils vous demandent donc de leur verser une somme d’argent pour qu’ils vous effacent de leurs fichiers. Dans le doute, ne répondez jamais à un mail qui vous paraît suspect.

L’adresse de réponse, autrement appelée « Reply-To » est l’adresse email utilisée par défaut par votre logiciel ou webmail pour répondre à un message. Donc pour s’assurer que vous allez répondre à votre interlocuteur, il suffit de cliquer sur répondre.

Le fait de cliquer sur répondre ne va pas envoyer le mail, il va juste vous permettre de vérifier s’il y a une concordance entre l’adresse qui vous a écrit et celle sur laquelle on vous contraint de répondre. S’il y a une différence notable, c’est à dire si le domaine n’est pas le même, il y a anguille sous roche. Donc vous devez vous en méfier.

La langue du mail est surtout valable pour toutes les demandes de validation de vos informations personnelles, changements de mots de passe de votre messagerie ou des soi-disant mails que vous auriez en attente sur votre serveur.

Ces mails devraient être rédigés en français si vous êtes français. Or la majorité de ce type de mails est du phishing, est en anglais et provient toujours, dans le « From » affiché, soit de votre hébergeur de domaine, soit de l’hébergeur de votre messagerie.

Dans l’absolu, si quelqu’un peut vous demander ce type d’information, le mail doit provenir de votre direction ou de votre informaticien. Ces personnes le feront dans votre langue et surtout vous expliqueront les raisons de ces demandes de modifications et la façon de le faire.

Il est d’usage de mettre des liens vers des sites web ou des fichiers dans les mails. Sans précaution de votre part, le pire peut se produire : vous cliquez sur un lien, un téléchargement s’opère ou un programme est lancé à votre insu, vous êtes victime d’un virus ou d’un ransomware qui bloque toutes vos données sur votre pc. Attention, le malware peut se propager à toute votre entreprise. De plus, vous pourriez être redirigé vers un site qui est la copie conforme d’un site sur lequel vous avez l’habitude de vous connecter : si vous entrez vos identifiants, ceux-ci seront stockés dans la base du pirate ou du spammeur.

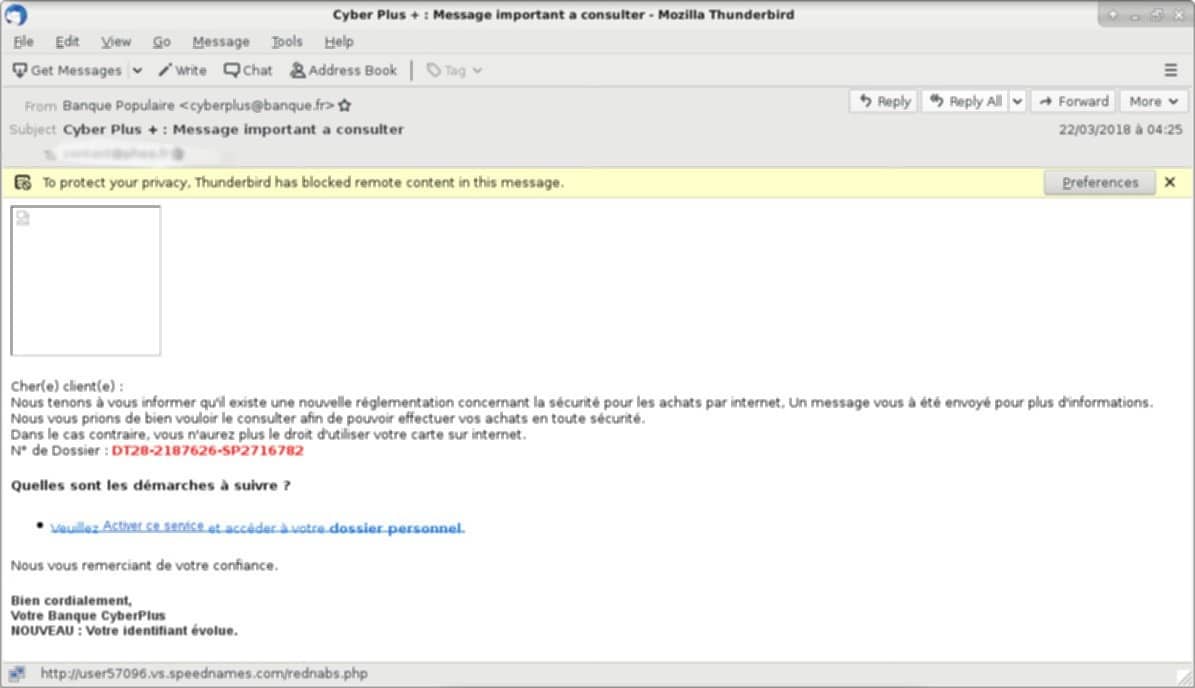

Les liens dangereux sont ceux qui cachent vraiment la destination du lien, par exemple, vous pouvez avoir un lien du type www.entreprise.com dans votre mail. Ce lien semble renvoyer vers le site web de l’entreprise mais si vous placez votre souris dessus, vous verrez que ce n’est pas du tout le cas, que ce lien est très différent donc potentiellement dangereux. Dans tous les logiciels de messageries, quand vous pointez un lien, l’adresse complète de ce lien apparaît dans la barre en bas de votre logiciel.

Si ce lien est trop long, vous pouvez faire un clic droit dessus puis copier l’adresse du lien dans un fichier texte vide de façon à voir le lien entier.

Voici un exemple qui illustre bien les problématiques d’expéditeur et de liens dans un mail :

Vous pouvez voir sur cette copie d’écran que l’expéditeur se fait passer pour la banque populaire, que le lien permettant d’accéder au service de la banque populaire ne pointe pas du tout vers le site de cette banque.

Si vous avez un doute sur le lien, vous pouvez utiliser des outils en ligne comme VirusTotal ou MetaDefender de OPSWAT lesquels scanneront pour vous cette url.

Petites astuces pour les liens courts du type http://bit.ly/58964DsG ou http://Goo.gl/48742HjvI45, quand vous le copiez dans le champ url du site utilisé, ajoutez un + à la fin pour avoir l’analyse du lien véritable. Pour ceux du genre http://tinyurl.com, il faut ajouter le mot « preview. » entre le http:// et tinyurl.com, toujours pour obtenir la vraie analyse de l’url.

Ce n’est pas parce que vous avez un anti-virus sur votre pc qu’aucun virus ne peut vous infecter. Votre anti-virus n’est peut-être pas à jour ou sa base antivirale ne contient pas ce nouveau virus. Il vaut mieux perdre 2 minutes à analyser un fichier plutôt que de perdre toutes ses données.

Le fait d’enregistrer une pièce jointe sur votre pc n’est pas dangereux en soit, ce qu’il est en revanche, c’est de l’ouvrir ou de l’exécuter. Pour cela encore, vous pouvez utiliser VirusTotal ou MetaDefender mais aussi VirSCAN, il vous suffit de mettre le fichier dans la partie fichier et il sera analysé par plusieurs antivirus différents. Cela permet d’avoir le plus large éventail vis-à-vis des bases antivirales.

D’autre part, concernant les PDF, il peut être intéressant de transformer (via des outils en ligne) le PDF en JPG avant de l’ouvrir en utilisant par exemple les sites pdf2jpg ou PdfToImage. Le fait de transformer le fichier en image va supprimer tout le code caché et potentiellement dangereux contenu à l’intérieur. Une autre solution consiste à ne pas utiliser le lecteur PDF habituel mais un lecteur allégé, sans lanceur de script intégré.

Pour résumer, voici les précautions que vous devriez prendre au moment de la consultation de votre boîte électronique :

– Être toujours vigilant à la réception d’un mail,

– Prendre quelques secondes pour vérifier l’adresse qui vous envoie le mail,

– Analyser les liens et les pièces jointes contenus dans le mail,

– En cas de doute, contacter votre informaticien ou votre support informatique,

– Pour plus de sécurité et de sérénité, protéger votre messagerie professionnelle avec Altospam.

Et si vous testiez les solutions d’Altospam?

Des milliers de DSI, RSSI et Responsables Informatiques nous font déjà confiance pour la protection de leur e-mails contre le phishing, spear phishing, ransomware, …